La sécurité des mots de passe est la première ligne de défense des données personnelles, ce n'est pas qu'une question technique, c'est surtout une habitude à cultiver.

Cet article propose un certain nombre de solutions et méthodes adaptées à chacun.

1 - Les dangers du piratage de mots de passe

Voici quelques exemples récents de piratages massifs qui ont eu lieu.

- 2023 : une fuite de données de 23andMe a exposé les informations personnelles de millions d'utilisateurs à la suite d’une attaque par réutilisation de mots de passe compromis (credential stuffing).

- 2023 : importante et grave violation de données affectant les coffres-forts de mots de passe de nombreux utilisateurs de LastPass.

- 2022 : compromission majeure de Uber via des identifiants volés d'un contractuel.

- 2021 :Colonial Pipeline a subi une attaque par ransomware dévastatrice à cause d'un mot de passe VPN compromis.

Les conséquences concrètes pour les victimes ont été :

- Des vol d'identité et des usurpations de comptes sur des réseaux sociaux.

- Des pertes financières directes avec des accès à des comptes bancaires.

- Des chantages et des demandes de rançon.

- Utilisation des comptes compromis pour des escroqueries ciblant l'entourage

- Atteinte à la réputation professionnelle

- Vol de données personnelles sensibles (photos, documents confidentiels)

Techniques courantes utilisées par les pirates :

- Attaques par force brute en essayant systématiquement toutes les combinaisons possibles.

- Attaques par dictionnaire en utilisant des mots de passe ou mots courants.

- Phishing : envois de courriels pointant sur de faux sites dans le but de voler les identifiants.

- Utilisation de Keylogger pour enregistrer les frappes du clavier.

- Réutilisation massive de mots de passe volés (credential stuffing).

Comment savoir si mon compte e-mail a été piraté ?

- Voir cet article : Mon e-mail a-t-il été piraté ? Vérifier, quoi faire ?

En particulier le site « Have I been pwned»

2 – Choisir un bon mot de passe

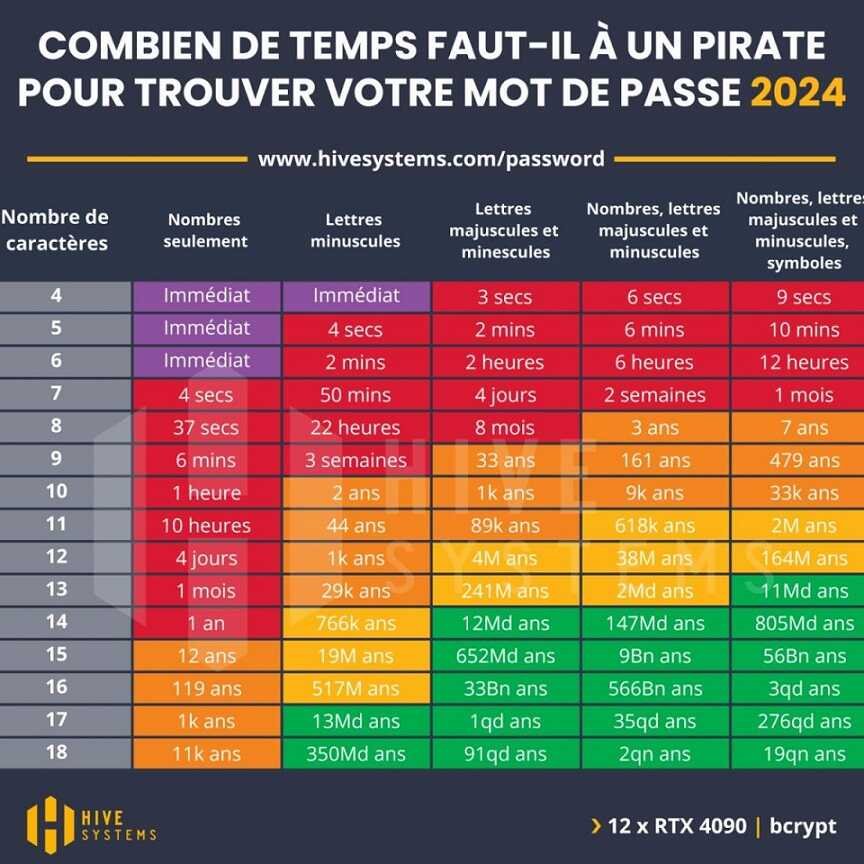

Des études comparatives ont montré que la vitesse de piratage a considérablement augmenté. En fonction des processeurs. Ainsi en 2024 on peut aller jusqu’à 3,7 fois plus vite qu’en 2022 pour 5,5 fois moins cher.

À budget égal, un hackeur peut donc cracker un mot de passe près de 20 fois plus vite que l’année dernière (2023)….

Ainsi, un bon mot de passe doit être :

- Long d'au moins 12 caractères pour résister aux attaques par force brute.

- Unique pour chaque compte afin d'éviter qu'une fuite de données ne compromette d’autres accès.

- Composé de lettres majuscules et minuscules, chiffres et de caractères spéciaux.

- Éventuellement facile à retenir par soi-même, mais difficile à deviner pour les autres.

Voici les erreurs courantes à éviter :

- Ne jamais utiliser d'informations personnelles (date de naissance, nom de famille...).

- Exclure les suites logiques (123456, azerty...)

- Ne pas réutiliser le même mot de passe, ou un mot de passe ressemblant sur différents sites.

- Ne jamais partager ses mots de passe par email ou message.

- Ne pas enregistrer ses identifiants dans un navigateur, certains utilitaires malveillants ou non les retrouvent facilement.

Si vous êtes un utilisateur avancé, utilisez des techniques plus sophistiquées :

- Choisir et utiliser un gestionnaire de mots de passe (1Password, KeePass, Bitwarden...).

- Activer l'authentification à deux facteurs (2FA) quand c'est possible.

- Créer une phrase de passe plutôt qu'un mot de passe simple.

- Changer régulièrement les mots de passe des comptes sensibles.

3 – Conseils et bonnes pratiques de sécurité

3.1 - Bonnes pratiques

- Vérifier régulièrement si vos comptes ont été compromis sur des sites comme haveibeenpwned.com

- Utiliser des clés de sécurité physiques pour les comptes critiques.

- Sauvegarder de manière sécurisée vos mots de passe maîtres.

- Compartimenter vos mots de passe en fonction du niveau de sensibilité des comptes.

3.2 - Conseils pratiques

Pour créer un mot de passe fort :

- Choisir une phrase mémorable : "J'aime me lever de bon matin le dimanche, pour aller courir puis aller à la piscine!"

- La transformer en acronyme en prenant la 1ère lettre de chaque mot : "J’amldbmld,pacpaàlp !". « De » peut être changé en 2 : "J’aml2bmld,pacpaàlp!"

- Ajouter des chiffres et des caractères : "J’aml2bmld,pacpaàlp!@2025"

3.3 - Signes de compromission d'un compte

Voici quelques signes permettant de soupçonner qu’un compte est compromis :

- Existence de tentatives de connexion depuis des lieux inhabituels.

- Détection de modifications non autorisées de certains paramètres du compte.

- Réception de courriels de confirmation de transactions inconnues.

- Existence de messages ou publications dont vous n’êtes pas le créateur.

- Des contacts vous signalent qu’ils reçoivent des messages suspects de votre part.

3.4 – Que faire en cas de compromission d’un compte

- Changer immédiatement le mot de passe compromis.

- Vérifier l'activité récente du compte (log, historique, …).

- Activer la double authentification ce n'est pas déjà fait.

- Alerter le service concerné.

- Surveiller les autres comptes pour détecter d’autres activités suspectes éventuelles.

4 – Les gestionnaires de mots de passe

Un gestionnaire de mots de passe est un logiciel ou un service en ligne qui permet à un utilisateur de gérer ses mots de passe. Les données (identifiants, mots de passe, …) sont le plus souvent stockées dans une base de données parfois appelée portefeuille. Les mots de passe peuvent être calculés à la demande. Le gestionnaire de mots de passe est protégé par un mot de passe unique (mot de passe maître) qui est le seul mot de passe à retenir par l’utilisateur.

Il existe principalement deux types de gestionnaires de mot de passe : les gestionnaires en ligne (Cloud) et les gestionnaires locaux. Voici les principales différences :

4.1 - Gestionnaire local

- Les mots de passe sont stockés sur l’appareil. L’utilisateur a un contrôle total des données. Il peut y avoir des risques si l’appareil est perdu ou endommagé et s’il n’y a pas de sauvegardes.

- Accessible uniquement depuis l'appareil où les mots de passe sont stockés.

- Le gestionnaire est moins vulnérable aux attaques en ligne, mais plus vulnérable aux pertes physiques.

- Les mises à jour doivent être effectuées manuellement et il n'y a pas de synchronisation automatique entre les appareils.

- Le gestionnaire local est souvent gratuit ou avec un coût unique pour l'achat du logiciel.

4.2 - Gestionnaire en ligne

- Les mots de passe sont stockés sur des serveurs distants (cloud). Il est donc possible d'accéder à ses mots de passe depuis n'importe quel appareil connecté à Internet. IL peut y avoir des problèmes de sécurité si les serveurs sont compromis.

- Le gestionnaire est accessible depuis n'importe quel appareil possédant une connexion Internet avec les informations d'identification appropriées.

- Le gestionnaire peut offrir des fonctionnalités de sécurité avancées comme l'authentification à deux facteurs, mais sa sécurité dépend essentiellement de celle des serveurs du fournisseur.

- Les mises à jour sont généralement automatiques et les mots de passe sont synchronisés entre tous les appareils.

- Le gestionnaire en ligne nécessite souvent un abonnement mensuel ou annuel.

4.3 - Avantages et inconvénients des principaux gestionnaires de mots de passe

4.3.1 - Sécurité

Les point forts de la sécurité des gestionnaires locaux sont :

- Le contrôle total sur les données.

- L’absence d'exposition aux attaques en ligne.

- L’absence de dépendance à un service tiers.

- L’impossibilité du piratage en masse.

- La protection contre les fuites de données des services cloud.

Les points faibles des gestionnaires locaux sont :

- Une sécurité dépendante des pratiques de l'utilisateur.

- Des risque de perte de données si absence de sauvegarde.

- Vulnérabilité aux malwares locaux.

- Risque de perte d'accès et de données en cas de panne matérielle.

Pour les gestionnaires en ligne les points forts sont :

- Le chiffrement de bout en bout.

- Les sauvegardes automatiques.

- Les mises à jour automatiques.

- L’accès depuis n'importe quel appareil.

- La protection contre la perte de données.

Les points faibles sont :

- La dépendance à la sécurité du fournisseur.

- La cible potentielle des hackers.

- Le risque de compromission du serveur.

- La vulnérabilité aux attaques sur le service cloud.

4.3.2 - Facilité d'utilisation

Pour les gestionnaires locaux :

- Configuration initiale complexe

- Nécessite plus de connaissances techniques

- Synchronisation manuelle entre appareils

- Maintenance et backups à gérer soi-même

- Plus de contrôle mais plus de responsabilités

Pour les gestionnaires en ligne :

- Configuration rapide et guidée

- Interface utilisateur moderne et intuitive

- Synchronisation automatique entre appareils

- Mises à jour automatiques

- Support client disponible

- Idéal pour les débutants

4.3.3 – Avantages et inconvénients des principaux gestionnaires de mots de passe

|

Gestionnaire |

Avantages |

Inconvénients |

|

1Password (en ligne)

|

· Interface utilisateur intuitive et moderne.

· Bonne intégration sur tous les systèmes d'exploitation.

· Partage familial robuste

· Support du FIDO2/WebAuthn (connexion sécurisée sans mot de passe).

· Historique des mots de passe

· Alertes de sécurité en temps réel

|

· Solution uniquement payante (environ 36€/an)

· Pas de version gratuite

· Dépendance au cloud

· Entreprise basée aux États-Unis (soumise aux lois américaines)

|

|

Bitwarden (en ligne)

|

· Open source

· Version gratuite très complète

· Chiffrement de bout en bout

· Auto-hébergement possible

· Prix très compétitif pour la version premium

· Excellent rapport qualité/prix

· Audits de sécurité réguliers

|

· Interface moins raffinée que les concurrents

· Certaines fonctionnalités avancées moins intuitives

· Synchronisation parfois plus lente

|

|

LastPass (en ligne)

|

· Interface utilisateur intuitive

· Nombreuses fonctionnalités dans la version gratuite

· Bonne intégration avec les navigateurs

· Remplissage automatique efficace

|

· Historique de violations de données en 2022-2023

· Limitations importantes sur la version gratuite depuis 2021

· Prix élevé pour les fonctionnalités premium

· Questions sur la transparence à la suite des incidents

|

|

KeePass (local) |

· Totalement gratuit et open source

· Contrôle total sur les données

· Très sécurisé (nombreux audits indépendants)

· Forte communauté et nombreux plugins

· Pas de dépendance à un service cloud

· Portable (peut être utilisé depuis une clé USB)

|

· Interface utilisateur datée

· Configuration initiale technique

· Synchronisation manuelle entre appareils

· Courbe d'apprentissage importante

· Backup manuel nécessaire

|

|

Pass (Unix Password Manager) (local) |

· Utilisation de GPG pour le chiffrement

· Intégration parfaite avec les systèmes Unix

· Stockage en fichiers texte (grande portabilité)

· Compatible avec Git pour la synchronisation

· Très léger et rapide

|

· Ligne de commande uniquement (par défaut)

· Nécessite des connaissances techniques

· Peu adapté aux utilisateurs Windows

· Configuration complexe pour les débutants

|

4.3.4 - Conseils de choix d’un gestionnaire de mot de passe:

- Pour les utilisateurs débutants sont recommandés Bitwarden ou 1Password en raison de l’interface intuitive, la synchronisation automatique, la configuration simple.

- Pour les utilisateurs avancés sont recommandés KeePass ou Bitwarden (auto-hébergé) en raison du contrôle total, de la personnalisation avancée et d’une sécurité maximale.

- Pour les utilisateurs dont la priorité est la confidentialité, sont recommandés KeePass ou Pass en raison de contrôle total des données et de l’indépendance vis-à-vis des services cloud.

5- Incidents majeurs et conclusions

5.1 - Incidents majeurs documentés sur des gestionnaires en ligne

- LastPass (2022-2023)

- Vol des coffres-forts chiffrés de tous les utilisateurs

- Accès aux données clients et informations techniques

- Les pirates ont pu cibler spécifiquement les utilisateurs les plus intéressants

- Impact : Des millions d'utilisateurs affectés

- OneLogin (2017)

- Accès non autorisé à l'infrastructure AWS

- Capacité des attaquants à déchiffrer des données

- Impact : Tous les utilisateurs américains touchés

- Dashlane (2020)

- Fuite de données marketing (pas de coffres-forts)

- Démonstration de l'attrait des gestionnaires pour les pirates

- Impact : Limité aux données non-sensibles

5.2 – Incidents majeurs documentés sur des gestionnaires locaux

- KeePass (2023)

- Vulnérabilité permettant l'extraction du mot de passe maître.

- Nécessitait un accès physique ou un malware.

- Impact : Utilisateurs individuels uniquement.

- Ransomwares ciblant les fichiers KeePass.

- Chiffrement des bases de données locales.

- Demandes de rançon pour récupérer l'accès.

- Impact : Utilisateurs individuels.

5.3 – Conclusion et leçons des incidents rencontrés

- Les serveurs sont des cibles privilégiées pour les pirates.

- Exposition potentielle des coffres-forts chiffrés.

- Vulnérabilité aux attaques sur l'infrastructure cloud.

- Risque d'interception lors de la synchronisation.

- Dépendance à la sécurité du fournisseur.

Recommandations de sécurité pour les gestionnaires en ligne :

- Utiliser un mot de passe maître très fort.

- Activer la 2FA avec une clé physique.

- Sauvegarder les données de récupération.

- Surveiller les notifications de connexion.

- Utiliser un appareil sain pour la connexion.

Recommandations de sécurité pour les gestionnaires locaux :

- Chiffrer le disque dur complet.

- Maintenir des backups chiffrés réguliers.

- Utiliser un antivirus à jour.

- Isoler la base de données d'internet.

- Mettre en place un stockage secondaire sécurisé.

Chaque approche présente ses propres vulnérabilités. Les incidents LastPass de 2022-2023 ont particulièrement marqué le secteur des gestionnaires cloud, démontrant les risques d'une cible centralisée. Cependant, les gestionnaires locaux ne sont pas exempts de risques, notamment face aux malwares sophistiqués.

Utilisation de Keepass, voir cet article : Keepass votre gestionnaire de mots de passe