Vos données valent de l'or et la protection de vos données personnelles n'est pas négociable.

Saviez-vous qu'en 2023, vos données personnelles se vendaient entre 0,50€ et 500€ sur le dark web selon leur nature. Votre dossier médical complet jusqu'à 1 000€, vos identifiants bancaires de 50 à 200€. Et vous les donnez gratuitement chaque jour sans vous en rendre compte.

Nous vivons dans un monde où la donnée est devenue le pétrole du 21ème siècle. Pourtant, la plupart d'entre nous laissons nos informations les plus intimes s'échapper sans résistance, comme si nous laissions la porte de notre maison grande ouverte avec un panneau "Servez-vous".

Cet document est le premier d'une série de 5 articles, il vise à vous ouvrir les yeux sur ce que vous perdez vraiment lorsque vous négligez votre vie privée numérique, et pourquoi il n'est pas trop tard pour agir.

1. POURQUOI NÉGLIGE-T-ON SA VIE PRIVÉE NUMÉRIQUE ?

Avant de parler des conséquences, comprenons pourquoi tant de personnes ignorent les paramètres de confidentialité :

1.1. La complexité apparente

"C'est trop compliqué"

• Les interfaces de paramètres sont volontairement labyrinthiques. Google a plus de 200 paramètres de confidentialité dispersés dans différents menus.

• Le langage utilisé est technique et opaque ("partage de données télémétriques", "agrégation anonymisée", etc.).

• La réalité c’est que cette complexité est intentionnelle. Les entreprises misent sur votre fatigue décisionnelle pour que vous abandonniez et acceptiez tout par défaut.

1.2. Le manque de temps perçu

"Je n'ai pas le temps pour ça"

• Nous sommes tous débordés. Personne n'a envie de passer des heures dans des menus de paramètres.

• La réalité c’est qu’une configuration initiale ne prend qu’une à deux heures maximums. C'est moins que le temps que vous passez à regarder des vidéos de chats cette semaine. Et les conséquences de ne pas le faire peuvent vous coûter des centaines d'heures à réparer les dégâts.

1.3. Le mythe du "je n'ai rien à cacher"

"Je ne fais rien d'illégal, pourquoi m'inquiéter ?"

C'est l'argument le plus répandu et le plus dangereux. Voici pourquoi il est faux :

• Vous avez des choses à protéger : Vos mots de passe bancaires, vos photos intimes, vos conversations privées, votre localisation en temps réel, l'état de santé de vos proches, les horaires où votre maison est vide...

• La vie privée n'est pas une question de culpabilité : Vous fermez la porte des toilettes, vous tirez les rideaux le soir, vous ne criez pas vos conversations téléphoniques dans la rue. Pourquoi ? Pas parce que vous faites quelque chose de mal, mais parce que certaines choses sont personnelles.

• Les règles changent : Ce qui est légal aujourd'hui peut ne pas l'être demain. Vos données restent, elles. Historiquement, les données collectées innocemment ont été utilisées pour des persécutions (fichiers juifs sous Vichy, listes de dissidents sous les dictatures, etc.).

• Vous n'êtes pas la seule cible : Vos données peuvent être utilisées pour attaquer vos proches, votre employeur, ou pour de l'usurpation d'identité.

1.4. Le fatalisme numérique

"De toute façon, ils ont déjà tout"

• Oui, beaucoup de données ont déjà été collectées. Mais chaque jour, vous en générez de nouvelles.

• La réalité : C'est comme dire "Ma maison a déjà été cambriolée, alors je vais laisser la porte ouverte maintenant". Chaque action compte. Limiter la collecte maintenant, c'est limiter les dégâts futurs.

1.5. La confiance aveugle dans les grandes entreprises

"Google/Apple/Samsung sont des entreprises sérieuses"

• Ces entreprises sont effectivement sérieuses... dans leur objectif de maximiser leurs profits en monétisant vos données.

• Les faits : Google a été condamné à des milliards d'euros d'amendes pour violations de la vie privée. Facebook (Meta) a vendu vos données à Cambridge Analytica. Yahoo a subi des fuites de 3 milliards de comptes. Ces entreprises ne sont pas nos amies.

2. LES CONSÉQUENCES RÉELLES DE LA NÉGLIGENCE

Concrètement, voici ce qui arrive en réalité quand vous négligez la protection de vos données :

2.1. Conséquences financières directes

Vol d'identité et fraude bancaire

CHIFFRES CLÉS : En France, le vol d'identité touche plus de 210 000 personnes par an. Le coût moyen pour la victime : 1 500€ à 5 000€ et 6 mois à 2 ans pour tout régler. Certains cas dépassent 50 000€ de préjudice.

Ce qui peut vous arriver :

• Ouverture de crédits en votre nom que vous devrez rembourser

• Vidage de vos comptes bancaires

• Achats frauduleux avec vos cartes bancaires

• Déclarations fiscales frauduleuses vous empêchant de déclarer vos vrais revenus

• Inscription sur des fichiers bancaires vous interdisant l'accès au crédit

CAS RÉEL : Marie, 42 ans, a découvert qu'un fraudeur avait contracté 3 crédits à la consommation en son nom pour un total de 35 000€. Cause ? Une application de lampe torche sur son téléphone qui avait accès à ses contacts, SMS et stockage, permettant au pirate de récupérer des photos de sa carte d'identité et des relevés bancaires qu'elle avait photographiés.

Discrimination par les prix

Les entreprises utilisent vos données pour pratiquer une discrimination tarifaire :

• Billets d'avion : Les prix augmentent si vous recherchez souvent le même vol. Les utilisateurs de Mac voient parfois des prix plus élevés que les utilisateurs de PC.

• Assurances : Vos données de géolocalisation et votre activité en ligne peuvent faire augmenter vos primes d'assurance auto ou santé.

• Commerce en ligne : Amazon a admis faire varier ses prix selon votre profil et votre historique d'achat.

• Coût estimé : Entre 500€ et 2 000€ par an de surcoût pour le consommateur moyen.

2.2. Impact sur votre vie professionnelle

Recrutement et licenciement

STATISTIQUE : 70% des recruteurs vérifient les profils en ligne des candidats. 54% ont rejeté des candidats à cause de ce qu'ils ont trouvé sur les réseaux sociaux. Mais ce n'est pas tout...

Les entreprises utilisent désormais des outils d'analyse de données pour :

• Évaluer votre "risque" : Vos déplacements fréquents dans certains quartiers, vos recherches en ligne sur des sujets médicaux, vos "likes" sur les réseaux sociaux peuvent être interprétés négativement.

• Prédire votre loyauté : Des algorithmes analysent vos données pour déterminer si vous êtes susceptible de démissionner rapidement.

• Surveiller votre productivité : De plus en plus d'entreprises installent des logiciels de surveillance qui analysent votre activité numérique, y compris sur vos appareils personnels si vous les connectez au réseau professionnel.

CAS RÉEL : Thomas, cadre dans une multinationale, a été licencié après que son employeur ait découvert via son téléphone professionnel (avec géolocalisation activée) qu'il se rendait régulièrement dans les locaux d'un concurrent pendant ses heures de travail. En réalité, il accompagnait sa femme qui y travaillait pour déjeuner. Le mal était fait.

2.3. Conséquences sur votre santé et votre bien-être

Discrimination médicale

• Assurances santé : Vos recherches Google sur des symptômes, vos achats de médicaments en ligne, vos données de suivi fitness peuvent être utilisées pour vous refuser une assurance ou augmenter vos cotisations.

• Assurances vie : Aux États-Unis, certaines compagnies analysent vos réseaux sociaux pour détecter des comportements à risque (photos d'activités extrêmes, géolocalisation dans des zones dangereuses).

• Prêts immobiliers : Certaines banques refusent des prêts si elles détectent via vos données des indicateurs de santé fragile.

Stress et anxiété

IMPACT PSYCHOLOGIQUE : Une étude de 2024 montre que 67% des personnes victimes d'une violation de leurs données personnelles développent des symptômes d'anxiété, et 23% des troubles du sommeil persistants.

Les conséquences psychologiques incluent :

• Sentiment de violation et perte de confiance envers la technologie

• Stress constant de savoir que quelqu'un pourrait avoir accès à vos informations intimes

• Paranoïa numérique affectant votre qualité de vie

• Temps perdu considérable à surveiller vos comptes, changer vos mots de passe, contacter les autorités

2.4. Atteinte à votre vie personnelle et familiale

Harcèlement et chantage

• Sextortion : Des pirates accèdent à vos photos intimes (souvent via un cloud mal sécurisé) et vous font chanter.

• Stalking numérique : Votre localisation en temps réel, partagée par défaut avec des applications, peut être exploitée par des ex-conjoints violents ou des harceleurs.

• Doxing : Publication de vos informations personnelles (adresse, téléphone, employeur) par des individus malveillants à la suite d’un désaccord en ligne.

CAS RÉEL : Sophie a découvert que son ex-compagnon violent suivait tous ses déplacements via une application de suivi familial qu'il avait installée sur son téléphone "pour sa sécurité". Il savait où elle se trouvait à chaque instant, rendant impossible sa fuite. Elle a dû changer de téléphone et déménager dans une autre région.

Impact sur vos enfants

Vos négligences de sécurité affectent aussi vos proches :

• Photos d'enfants : Partager des photos de vos enfants sans contrôle des paramètres de confidentialité les expose au vol d'identité et à des utilisations malveillantes (les photos d'enfants circulent sur des réseaux pédocriminels).

• Données scolaires : Les applications éducatives collectent des données sur vos enfants qui peuvent affecter leur avenir (notation, comportement, capacités d'apprentissage).

• Géolocalisation : Publier des photos géolocalisées de vos enfants révèle leur école, leurs activités, leurs horaires - information précieuse pour des prédateurs.

2.5. Risques juridiques

• Poursuites après usurpation : Si quelqu'un utilise votre identité pour commettre des délits en ligne (diffamation, menaces, fraude), vous risquez d'être poursuivi même si vous êtes innocent. Prouver que ce n'était pas vous peut être long et coûteux.

• Violation du RGPD : Si vous êtes indépendant ou dirigeant d'entreprise et que vous gérez mal vos données sur vos appareils professionnels, vous risquez des amendes allant jusqu'à 20 millions d'euros ou 4% du chiffre d'affaires mondial.

• Divorce et garde d'enfants : Vos données de géolocalisation, messages, historiques de navigation peuvent être utilisés contre vous dans des procédures judiciaires.

3. LE MODÈLE ÉCONOMIQUE CACHÉ : VOUS ÊTES LE PRODUIT

"Si c'est gratuit, c'est que VOUS êtes le produit."

Comprenons comment fonctionnent réellement les entreprises technologiques :

3.1. La valeur réelle de vos données

Combien valez-vous ?

|

Type de données |

Prix sur le dark web |

|

Carte bancaire complète |

50 à 200€ |

|

Identifiants PayPal |

20 à 100€ |

|

Dossier médical complet |

200 à 1 000€ |

|

Identité complète (CNI, passeport) |

100 à 500€ |

|

Compte réseaux sociaux |

0,50 à 5€ |

|

Base de données email (1000 adresses) |

50 à 100€ |

|

5 à 20€ |

Source : Privacy Affairs Dark Web Price Index 2024

3.2. Les revenus colossaux de l'exploitation de vos données

Des chiffres vertigineux :

• Google (Alphabet) : 307 milliards $ de revenus en 2023, dont 80% proviennent de la publicité ciblée basée sur VOS données.

• Meta (Facebook, Instagram, WhatsApp) : 134 milliards $ en 2023, quasi-entièrement de la publicité ciblée.

• Amazon : 37 milliards $ de revenus publicitaires en 2023, en exploitant vos habitudes d'achat.

• Marché mondial des données : 220 milliards $ en 2024, avec une croissance de 15% par an.

Chaque utilisateur génère en moyenne 150€ à 400€ de valeur par an pour ces entreprises. Gratuitement, sans compensation, souvent sans consentement éclairé.

3.3. L'asymétrie du pouvoir

Vous et les géants de la tech :

• Vous : Vous avez 15 minutes pour lire 47 pages de conditions d'utilisation rédigées par des avocats pour confondre intentionnellement.

• Eux : Ils ont des milliers d'ingénieurs, psychologues, data scientists qui optimisent chaque pixel pour vous faire cliquer sur "J'accepte".

• Vous : Vous ne savez pas vraiment ce que vous acceptez.

• Eux : Ils savent EXACTEMENT ce qu'ils obtiennent : votre vie entière en données exploitables.

Remarque : Si une entreprise proposait de vous suivre 24h/24 avec une caméra, d'enregistrer toutes vos conversations, de lire tous vos messages, d'ouvrir votre courrier, de vous géolocaliser en permanence, de noter tous vos achats... accepteriez-vous ? C'est pourtant exactement ce que vous faites avec votre smartphone mal configuré.

4. LA MANIPULATION CACHÉE : COMMENT VOS DONNÉES VOUS CONTRÔLENT

4.1. Les bulles de filtres

Les algorithmes vous enferment dans une bulle informationnelle basée sur vos données :

• Vous ne voyez que ce qui confirme vos opinions : Les réseaux sociaux vous montrent du contenu qui vous plaît, vous enfermant dans une vision biaisée du monde.

• Polarisation politique : Cette manipulation a contribué à la montée des extrêmes, aux théories du complot, et à la division sociale.

• Perte d'esprit critique : Vous pensez avoir une vision équilibrée alors que vous êtes dans une chambre d'écho.

4.2. L'économie de l'attention

Vos données servent à vous rendre dépendant :

• Notifications calculées : Elles arrivent au moment précis où vous êtes le plus susceptible de cliquer.

• Scroll infini : Conçu pour que vous ne puissiez jamais vous arrêter, comme une machine à sous.

• Recommandations addictives : "Encore une vidéo" devient "encore 3 heures perdues".

• Conséquence : Le Français moyen passe 3h30 par jour sur son smartphone. C'est 53 JOURS par an. Un huitième de votre vie éveillée.

4.3. Influence sur vos décisions

Vos données sont utilisées pour influencer vos comportements :

• Achats impulsifs : Les publicités ciblées vous font acheter des choses dont vous n'avez pas besoin.

• Manipulation politique : Cambridge Analytica a utilisé les données Facebook pour influencer les élections (Brexit, élection de D.Trump).

• Santé mentale : Les algorithmes savent quand vous êtes vulnérable et vous ciblent à ces moments.

• Choix de carrière : Les publicités pour des formations ou des emplois sont ciblées selon votre profil, limitant vos horizons.

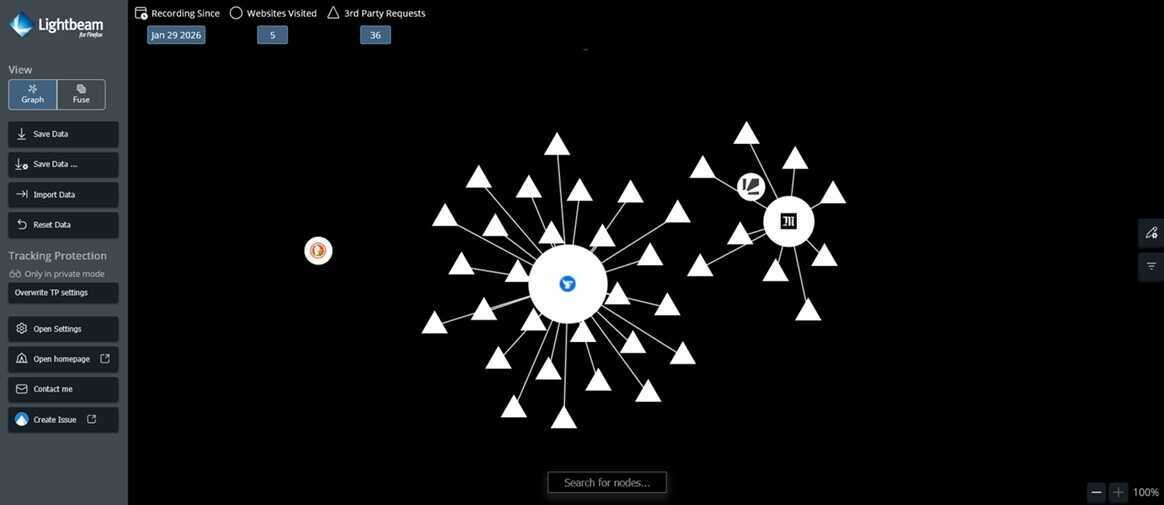

Des extensions (plugin) comme Lightbeam (ici dans Firefox) montrent les trackers qui suivent votre navigation. Vous allez sur les sites des jounaux Le Monde et Le Figaro par exemple (sites dans un cercle), vous voyez les sites qui vous suivent (dans un triangle) et enregistrent les pages que vous consultez. Plusieurs affichages différents sont disponibles pour vous donner donner des informations sur ces trackers. On remarque ici notamment que le site DuckDuckGo (moteur de recherche) n'a pas de trackers.

5. IL N'EST PAS TROP TARD POUR REPRENDRE LE CONTRÔLE

Après tous ces constats alarmants, vous pourriez vous sentir découragé. Ne le soyez pas, Il existe des solutions concrètes et accessibles.

5.1. Changez votre état d'esprit

• Passez de "Je n'ai rien à cacher" à "J'ai le droit à ma vie privée" : La confidentialité est un droit fondamental, pas un privilège réservé aux criminels.

• Passez de "C'est trop compliqué" à "Je peux apprendre" : Vous avez appris à utiliser un smartphone, vous pouvez apprendre à le sécuriser.

• Passez de "Ça ne m'arrivera pas" à "Je prends mes précautions" : Vous verrouillez votre porte, vous attachez votre ceinture, pourquoi pas vos données ?

5.2. Les premières actions (aujourd'hui, maintenant)

Actions immédiates (30 minutes) :

1. Désactivez immédiatement : Historique de position Google, personnalisation des annonces

2. Vérifiez les 5 applications qui utilisent le plus votre localisation : Changez en "Uniquement pendant utilisation"

3. Installez un bloqueur de publicités : Blokada ou DuckDuckGo Privacy Browser

4. Changez vos 3 mots de passe principaux : Courriel, banque, réseau social le plus utilisé

5. Activez la double authentification : Sur au moins vos comptes email et bancaires

5.3. La méthode des petits pas

Vous n'avez pas besoin de tout faire d'un coup. Adoptez une approche progressive :

• Semaine 1 : Configuration de base (paramètres Google, localisation)

• Semaine 2 : Révision des autorisations d'applications

• Semaine 3 : Installation d'outils de protection

• Semaine 4 : Nettoyage et maintenance

Chaque petit geste compte. Chaque paramètre modifié réduit votre surface d'attaque. La perfection n'existe pas, mais le progrès, oui.

5.4. Arguments pour convaincre vos proches

Comment parler de protection des données à votre entourage sceptique :

• L'argument financier : "Tes données se vendent entre 500€ et 1000€. Tu les donnes gratuitement. C'est comme jeter des billets par la fenêtre."

• L'argument familial : "Quand tu partages des photos de tes enfants sans vérifier les paramètres, tu exposes leur vie privée. C'est ta responsabilité de parent."

• L'argument du temps : "2 heures de configuration maintenant ou 200 heures à réparer une usurpation d'identité plus tard. Tu choisis quoi ?"

• L'argument de la manipulation : "Tu penses prendre tes décisions librement ? Les algorithmes te manipulent pour que tu achètes, cliques, votes selon LEURS intérêts, pas les tiens."

• L'argument de la porte : "Tu fermes ta porte d'entrée ? C'est pareil. Ce n'est pas parce que tu es coupable de quelque chose, c'est parce que c'est chez toi."

6. CONCLUSION : VOTRE VIE PRIVÉE, VOTRE CHOIX

Nous sommes à un tournant de l'histoire. Jamais auparavant l'humanité n'a été aussi surveillée, tracée, analysée, profilée. Mais contrairement aux dystopies comme 1984, cette surveillance n'est pas imposée par un État totalitaire. Elle est volontaire, acceptée, et même encouragée par notre désir de confort et de gratuité.

La question n'est pas de savoir SI vos données seront exploitées. Elles le sont déjà.

La question est : allez-vous continuer à les donner gratuitement, ou allez-vous reprendre le contrôle ?

Chaque paramètre que vous modifiez est un acte de résistance. Chaque autorisation que vous refusez est une victoire. Chaque ami que vous sensibilisez est un allié.

La protection de vos données n'est pas une question technique. C'est une question de dignité, d'autonomie, de liberté.

Votre vie privée vous appartient, Défendez-la.

Pour aller plus loin

• Documentaires : "The Social Dilemma" (Netflix), "Nothing to Hide" (gratuit sur YouTube)

• Livres : "Surveillance Capitalism" de Shoshana Zuboff, "Permanent Record" d'Edward Snowden

• Sites : Privacy Guides (privacyguides.org), Electronic Frontier Foundation (eff.org)

• Associations : La Quadrature du Net (France), Privacy International